Esta vez no hay parches de seguridad ni procesos de Microsoft detrás. Lo que investigadores han destapado es una maniobra más fina, disfrazada con un nivel de detalle que desarma incluso a usuarios avanzados: una variante de malware capaz de ocultarse entre píxeles y convencer a la víctima de ejecutar su propia infección.

Una táctica pulida que abusa de la confianza visual

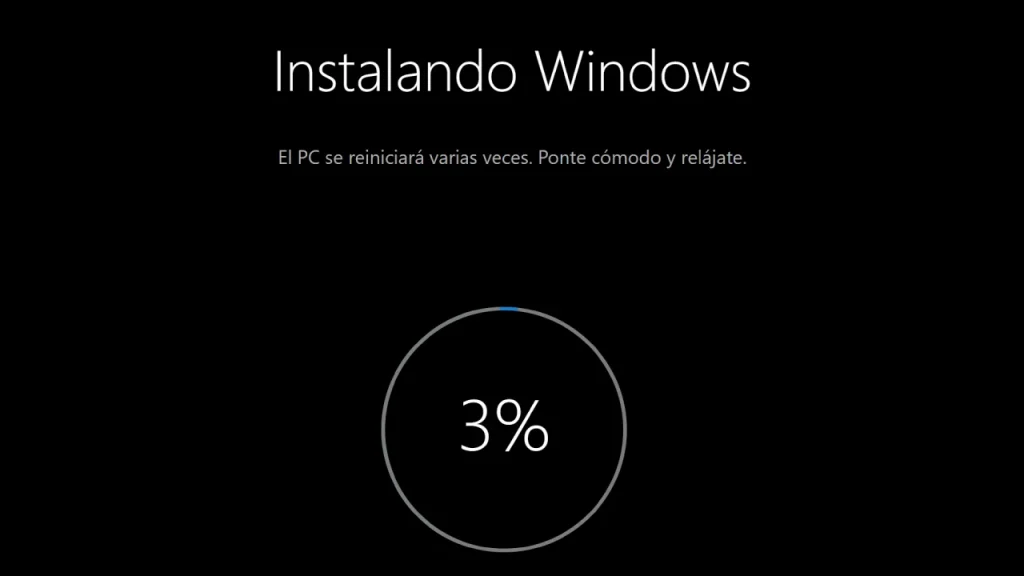

La nueva variante de ClickFix, analizada por el equipo de Huntress, se presenta con una puesta en escena calculada: navegador a pantalla completa, barra de progreso al 95% y un mensaje insistente de “actualización crítica de seguridad”. El truco funciona porque reproduce el lenguaje visual de Windows, invitando al usuario a dejarse llevar por la familiaridad.

El objetivo, sin embargo, es todo menos benigno. El sistema guía al usuario para pulsar Win + R y pegar un comando previamente copiado, cediendo sin saberlo el acceso administrativo a los atacantes. Ese gesto es suficiente para desencadenar una cadena técnica que se sustenta en herramientas nativas del sistema: mshta, PowerShell y una URL con código ofuscado que conduce al verdadero payload.

El detalle más inquietante: la carga escondida en un PNG

El mecanismo central despliega algo poco habitual: el malware descarga un fichero PNG aparentemente inocuo. En su interior, el color de cada píxel esconde fragmentos de código cifrado. Una pieza en .NET se encarga de desmontar ese puzzle, extraer instrucciones y colocarlas directamente en procesos ya activos del sistema.

Desde ahí, el malware libera infostealers como Rhadamanthys o LummaC2, diseñados para vaciar credenciales, contraseñas, wallets de criptomonedas, historiales bancarios y prácticamente cualquier dato personal almacenado en el dispositivo.

El equipo de Huntress confirma que esta variante lleva circulando desde comienzos de octubre, integrada en falsas webs para adultos, anuncios clonados o pantallas de verificación de edad que replican portales legítimos. Lo desconcertante es que algunos sitios alojan múltiples versiones de la misma trampa, con distintos grados de ornamento visual.

Un ecosistema diseñado para confundir

Gran parte del código aparece repleto de líneas inútiles u obfuscación absurda, una táctica pensada para despistar tanto a herramientas de detección como a analistas humanos. Entre las rarezas, Huntress encontró incluso una cita sacada de una antigua sesión de la ONU:

“With regard to stage III, we highly recommend the complete destruction of all weapons, as lasting peace cannot be ensured otherwise.”

Un añadido tan absurdo como simbólico de la voluntad de los atacantes de enterrar lo importante bajo capas de ruido.

Cómo consigue que cualquiera caiga en la trampa

Lo que diferencia esta versión de ClickFix no es sólo su capacidad técnica, sino cómo juega con la psicología. El falso “update” no empuja a descargar nada; pide algo peor: que sea el propio usuario quien ejecute el comando. La orden suena inofensiva, la interfaz es creíble y se presenta justo cuando la persona está más distraída, buscando contenido o cerrando ventanas emergentes molestas.

Por si fuera poco, la secuencia aprovecha herramientas legítimas preinstaladas en Windows. De esta forma evita levantar sospechas y dificulta que antivirus como Bitdefender puedan reaccionar antes de que el daño esté hecho.

¿Qué puedes hacer para evitarlo?

Lo esencial es simple pero crucial:

- Nunca ejecutes comandos que provengan de ventanas emergentes.

- Revisa siempre la URL del sitio en el que estás navegando.

- Desconfía de pantallas de actualización que no provengan del propio sistema operativo.

Cada capa de prudencia evita que ClickFix tome el control mediante un solo atajo de teclado.

Puedes seguir a HardwarePremium en Facebook, Twitter (X), Instagram, Threads, BlueSky o Youtube. También puedes consultar nuestro canal de Telegram para estar al día con las últimas noticias de tecnología.

FAQ sobre la nueva variante de ClickFix

Mediante un comando que el propio usuario copia en la ventana Ejecutar tras caer en un falso Windows Update.

En webs falsas para adultos, anuncios clonados o prompts que simulan verificación de edad.

Contraseñas, credenciales, historiales bancarios, wallets de criptomonedas y datos personales.

Porque sus píxeles permiten esconder código cifrado difícil de detectar por herramientas automáticas.

No ejecutes comandos desde ventanas sospechosas, verifica URLs y desconfía de actualizaciones que no provengan del sistema operativo.