BitLocker es esa capa de seguridad en la que la mayoría de los usuarios de Windows 11 nunca piensa. Corre silenciosa en segundo plano, anclada al chip TPM, con la única misión de que, si alguien se lleva tu portátil, el contenido del disco sea ilegible. Esa premisa es el cimiento de su existencia. Sin embargo, esos cimientos acaban de saltar por los aires.

La llave maestra que Microsoft no vio venir

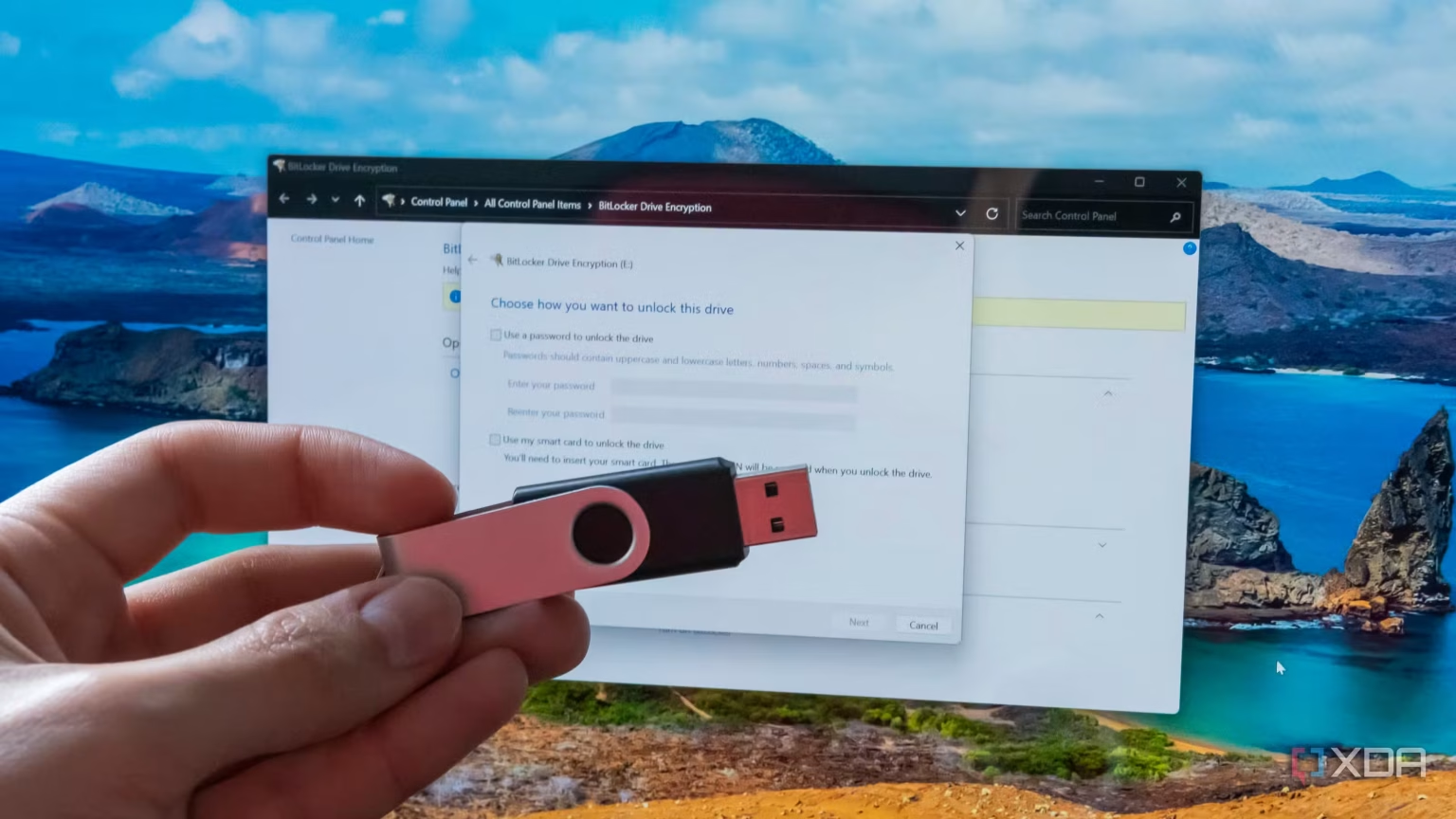

La seguridad informática a veces se rompe con líneas de código complejas. Sin embargo, la vulnerabilidad de BitLocker en Windows 11 bautizada como YellowKey es insultantemente sencilla. El investigador Nightmare-Eclipse ha publicado una prueba de concepto que permite acceder a cualquier unidad cifrada utilizando apenas un pendrive. Además, solo hay que mantener pulsada la tecla CTRL durante el arranque. Lo más inquietante es que el fallo parece afectar exclusivamente a Windows 11 y versiones recientes de Windows Server. Por otro lado, Windows 10 queda curiosamente inmune.

El ataque aprovecha una debilidad en el Entorno de Recuperación de Windows (WinRE). Al colocar una carpeta específica llamada FsTx dentro de un USB e iniciar el proceso de recuperación, el sistema abre una consola de comandos con privilegios totales. Desde ahí, saltarse la vulnerabilidad de BitLocker en Windows 11 es tan fácil como usar el comando diskpart para montar la unidad y leer los datos como si nunca hubieran estado protegidos. No hace falta ser un hacker de película. En cambio, solo hace falta tener acceso físico al equipo durante un par de minutos.

¿Un error de diseño o una puerta trasera intencionada?

La comunidad de ciberseguridad está en vilo, no solo por la eficacia del exploit, sino por las acusaciones del propio descubridor. Nightmare-Eclipse afirma que este comportamiento es tan específico y «conveniente» que sospecha de la existencia de un backdoor o puerta trasera colocada a propósito por Microsoft. Según el investigador, los componentes que activan este bypass solo existen en la imagen de recuperación. Además, no tienen una explicación técnica lógica más allá de permitir un acceso no autorizado bajo ciertas condiciones.

Por si fuera poco, aunque el exploit público funciona en el modo predeterminado «Solo TPM», se rumorea que existe una variante capaz de saltarse incluso la protección de TPM + PIN. Mientras Microsoft mantiene un silencio sepulcral sin asignar todavía un código CVE, la única recomendación real es extremar la seguridad física de los dispositivos. En el estado actual, cualquier flota corporativa que confíe en el cifrado nativo de Windows debería actuar como si sus discos estuvieran totalmente desprotegidos. Como resultado, es un recordatorio brutal de que, en 2026, la seguridad absoluta sigue siendo un mito que cabe en un puerto USB.

Parece que la confianza en el candado de Redmond acaba de recibir un impacto crítico. Si un simple pendrive y una tecla pueden abrir la caja fuerte, quizás es hora de volver a esconder los secretos en una libreta de papel… o al menos rezar para que el próximo «Martes de Parches» traiga algo más que excusas.

Puedes seguir a HardwarePremium en Facebook, Twitter (X), Instagram, Threads, BlueSky o Youtube. También puedes consultar nuestro canal de Telegram para estar al día con las últimas noticias de tecnología.

Preguntas frecuentes sobre la brecha de seguridad en Windows

¿Qué es YellowKey y cómo afecta a mi PC? YellowKey es el nombre del exploit que aprovecha la vulnerabilidad de BitLocker en Windows 11. Permite que un atacante con acceso físico salte el cifrado del disco usando un USB configurado y accediendo al modo de recuperación.

¿Mi ordenador con Windows 10 está en peligro? Según las pruebas actuales, Windows 10 no parece verse afectado por este método específico. Esto aumenta las sospechas de que se trata de un cambio introducido exclusivamente en el código de Windows 11.

¿Sirve de algo ponerle un PIN a BitLocker para evitar este fallo? Aunque el exploit publicado es para el modo «Solo TPM», el investigador afirma que la vulnerabilidad de BitLocker en Windows 11 también puede comprometer sistemas con PIN. Sin embargo, no ha liberado ese código específico por seguridad.

¿Cómo puedo protegerme de este ataque actualmente? A falta de un parche oficial, la única defensa eficaz es evitar que personas no autorizadas tengan acceso físico a tu equipo. Además, otra medida es desactivar el acceso a puertos USB desde la BIOS/UEFI protegida por contraseña.

¿Cuándo lanzará Microsoft una solución? Microsoft aún no ha reconocido oficialmente el problema. Sin embargo, se espera que la solución llegue a través de una actualización compleja que afectará al entorno WinRE, similar a parches de seguridad críticos anteriores.