Las descargas oficiales de CPUZ HWMonitor malware están bajo sospecha. Usuarios en Reddit advierten de que los instaladores servidos desde las páginas de CPUID pueden haber sido comprometidos, y citan un archivo llamado HWiNFO_Monitor_Setup.exe en lugar del paquete esperado de HWMonitor 1.63.

La alerta no viene sola: Windows Defender habría marcado el fichero y el instalador mostraría indicaciones en ruso, dos señales que no encajan con el comportamiento normal de estos paquetes. En paralelo, las páginas de producto seguían listando HWMonitor 1.63, publicado el 3 de abril de 2026, y CPU-Z 2.19.

La historia importa porque hablamos de dos utilidades muy conocidas entre usuarios avanzados, técnicos y quien monta o revisa PCs con frecuencia. Cuando una descarga oficial cambia de nombre, de host o de comportamiento, la sospecha deja de ser teórica. Y aquí hay varios elementos que apuntan en la misma dirección.

Un instalador con nombre de HWiNFO y avisos de Defender

Según los reportes recogidos, el caso comenzó con la descarga de HWMonitor 1.63 desde el flujo habitual de CPUID. En lugar de un instalador con la nomenclatura esperable, el fichero llegó como HWiNFO_Monitor_Setup.exe. También se mencionan redirecciones hacia un host distinto y señales que no cuadran con la firma habitual de estos paquetes.

Ese detalle no es menor. En software de mantenimiento y monitorización, el nombre del archivo, el origen del enlace y el comportamiento del instalador forman parte de la verificación básica. Si cualquiera de esos tres puntos cambia, el riesgo percibido sube de inmediato. Más todavía si el propio sistema de seguridad de Windows entra en juego.

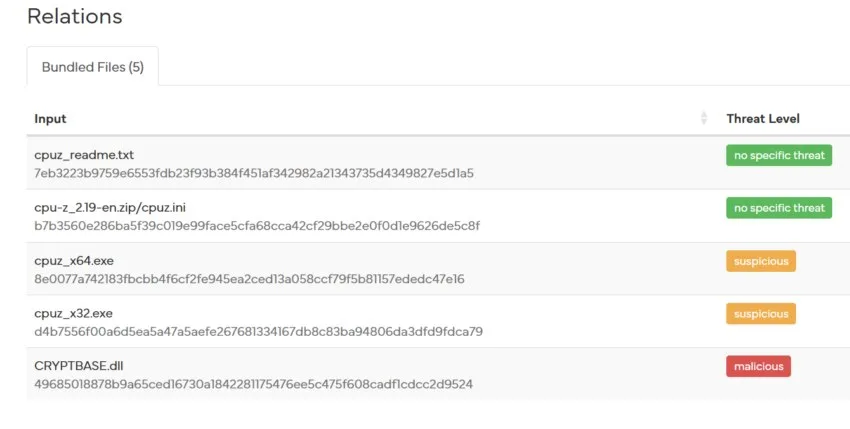

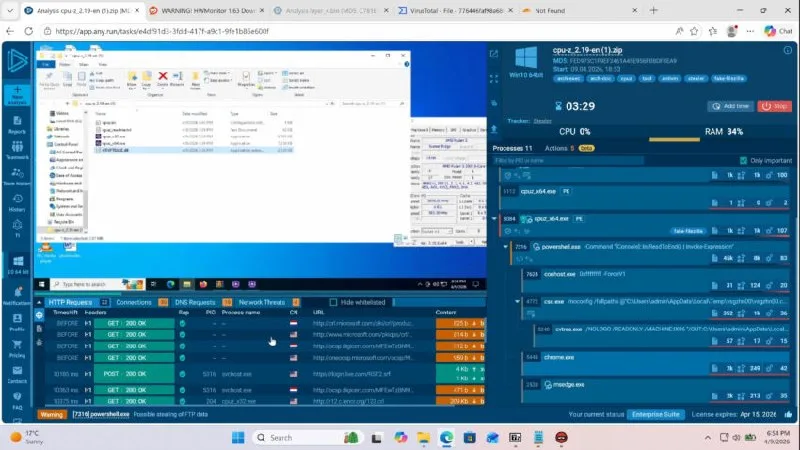

La fuente también apunta a análisis de seguridad vinculados a Hybrid Analysis y a comentarios de usuarios que detectaron rutas anómalas. No hay una explicación pública de CPUID en el material disponible, así que el cuadro que queda es el de una distribución oficial aparentemente alterada o, como mínimo, algo que merece revisión inmediata.

CPUID mantiene HWMonitor 1.63 y CPU-Z 2.19 mientras el sitio cae

Las páginas oficiales seguían mostrando HWMonitor 1.63 y CPU-Z 2.19, con botones que pasan por páginas alojadas por CPUID antes de llegar a download.cpuid.com. Los enlaces ZIP del producto, por su parte, resolvían hacia un host de Cloudflare R2. Esa mezcla de rutas es precisamente la que ha encendido las alarmas entre quienes rastrean la integridad de descargas públicas.

La situación se volvió más delicada porque, al momento de redactar la noticia original, la web de CPUID aparecía caída. Sin una declaración de la compañía, el único criterio razonable es el de la prudencia técnica: si el nombre del paquete no coincide, el host cambia o el instalador se comporta de forma rara, el archivo debe tratarse como inseguro.

Esto afecta de lleno a CPU-Z, una herramienta que suele usarse como referencia rápida para identificar hardware, y a HWMonitor, muy común para vigilar temperaturas y voltajes. En un entorno donde estas utilidades se descargan precisamente para revisar estabilidad o diagnosticar problemas, un instalador sospechoso complica justo la tarea que debería simplificar. Como ya vimos en la review de la ASUS ROG Crosshair X870E Dark Hero o en el análisis de la MSI MAG Z890 Tomahawk WIFI II, este tipo de herramientas acaba siendo parte del día a día cuando se prueba hardware de gama alta.

Hasta que CPUID aclara qué ha pasado, el caso deja un mensaje muy concreto: incluso los instaladores más conocidos pueden convertirse en un punto de riesgo si el archivo, el host o el comportamiento no coinciden con lo normal.

Qué implica para quienes usan CPU-Z y HWMonitor a diario

El impacto práctico va más allá del susto. CPU-Z y HWMonitor se usan para verificar frecuencias, sensores y datos del sistema, así que una descarga alterada afecta justo a un público que depende de la fiabilidad de esas utilidades. Cuando una herramienta de diagnóstico levanta sospechas, la cadena de confianza se rompe enseguida.

La información disponible también deja una pista útil sobre cómo detectar un problema así: comprobar el nombre del archivo, revisar si el host coincide con el esperado y fijarse en cualquier cambio raro en el instalador. Aquí, el archivo señalado no sólo no coincidía con CPUID, sino que además llegó acompañado de detecciones de Defender y de un comportamiento lingüístico extraño.

El escenario queda abierto, pero con una base bastante clara: las descargas de CPUZ HWMonitor malware han pasado de ser una simple actualización a un caso de seguridad que afecta a dos herramientas muy extendidas. Mientras no haya una respuesta oficial, la prioridad pasa por no asumir que una página conocida sigue siendo segura por defecto.

Puedes seguir a HardwarePremium en Facebook, Twitter (X), Instagram, Threads, BlueSky o Youtube. También puedes consultar nuestro canal de Telegram para estar al día con las últimas noticias de tecnología.

FAQ

Usuarios han reportado que los instaladores servidos desde las páginas de CPUID podrían estar comprometidos. El caso más llamativo es HWMonitor 1.63, descargado como HWiNFO_Monitor_Setup.exe y marcado por Windows Defender.

Hay tres alertas principales: un nombre de archivo que no coincide con CPUID, redirecciones a hosts inesperados y detecciones de Defender. También se mencionan mensajes en ruso dentro del instalador, algo que no encaja con un paquete normal.

Las páginas de producto seguían listando HWMonitor 1.63, publicado el 3 de abril de 2026, y CPU-Z 2.19. Los enlaces de descarga pasaban por páginas alojadas por CPUID antes de llegar a download.cpuid.com.

En la información disponible, la web de CPUID aparecía caída al momento de redactar la noticia original. Sin una declaración oficial, el material apunta a tratar cualquier archivo distinto de lo esperado como potencialmente inseguro.