El arranque de una consola suele ser un acto invisible, casi ritual. Pulsas el botón, aparece el logo y todo parece bajo control. Pero a veces, justo en esa primera chispa, es donde se esconden los secretos más delicados. Eso es lo que ha ocurrido con PS5: la filtración del BootROM, que no rompe nada hoy… pero cambia las reglas para mañana.

Una grieta en el corazón del arranque de PS5

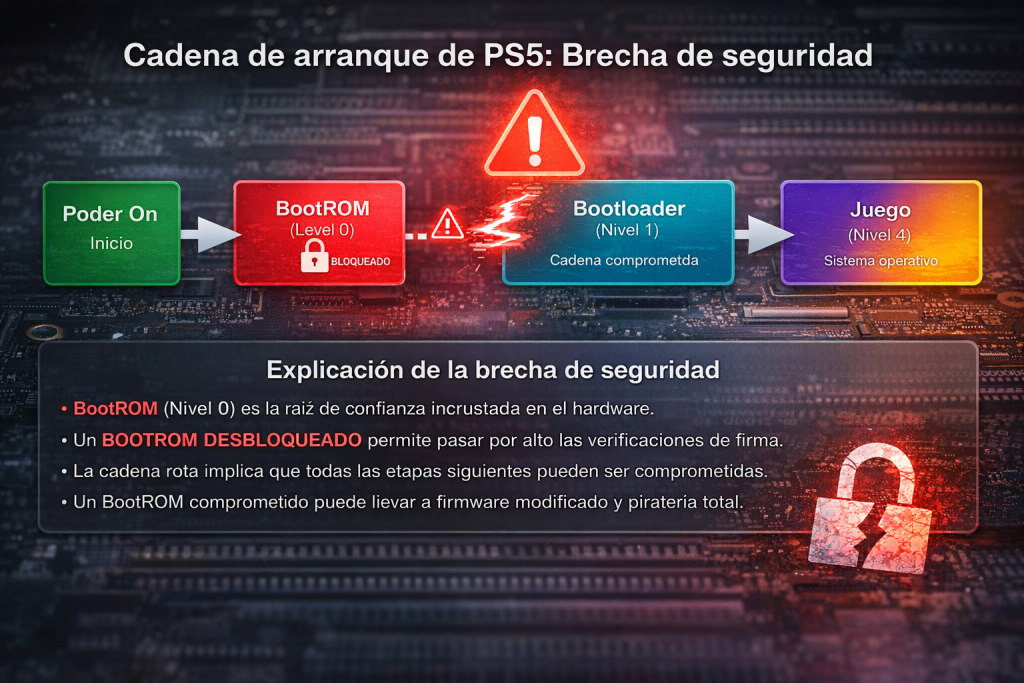

La protagonista de esta historia es PlayStation 5, y el problema no está en el software, ni en el sistema operativo, ni siquiera en una actualización mal cerrada. Está mucho más abajo. A finales de 2025 se hicieron públicas las claves BootROM de la consola, unos códigos grabados directamente en el silicio del procesador y responsables de verificar que todo lo que se ejecuta al encender la máquina es legítimo.

En términos simples: son la primera puerta de seguridad. Si esa puerta queda expuesta, todo el edificio empieza a ser más fácil de explorar. Las claves aparecieron en foros y wikis técnicas el 31 de diciembre de 2025, acompañadas de cadenas hexadecimales y keyseeds que hasta ahora eran completamente opacas incluso para desarrolladores avanzados.

Lo importante aquí es que estas claves no se pueden cambiar. No viven en el firmware actualizable ni en una partición que Sony pueda reescribir. Están quemadas en el hardware. Y eso significa que Sony no puede solucionarlo con un parche, por muy rápido que reaccione.

Qué implica realmente para jugadores y desarrolladores

Conviene rebajar el dramatismo fácil: no, esto no supone un jailbreak inmediato. No vas a encender tu PS5 mañana y cargar software no firmado con dos clics. Aun así, el impacto es real. Y profundo.

Con las claves BootROM disponibles, investigadores y modders pueden analizar y descifrar el proceso de arranque, entender mejor la cadena de confianza y buscar puntos débiles en capas posteriores. El trabajo que antes llevaba años ahora puede acelerarse de forma notable. Para la escena homebrew, eso es una invitación. Para la seguridad a largo plazo, una grieta estructural.

La historia ya tiene precedentes. En la era de PS3, un error criptográfico acabó derivando en homebrew, piratería masiva y trampas online en juegos competitivos. El contexto es distinto y la PS5 tiene más capas defensivas, pero la lección sigue vigente: cuando el arranque deja de ser un misterio, el tiempo juega a favor de quien quiere romperlo.

Sony solo tendría una solución total: rediseñar el hardware en futuras revisiones. Algo costoso, lento y poco probable para millones de consolas ya en circulación.

Hoy, la PS5 sigue siendo tan segura como ayer para el usuario medio. Mañana, el panorama puede cambiar. Esta filtración no es una explosión, es una mecha. Y en seguridad, las mechas largas suelen acabar llegando a algo.

Puedes seguir a HardwarePremium en Facebook, Twitter (X), Instagram, Threads, BlueSky o Youtube. También puedes consultar nuestro canal de Telegram para estar al día con las últimas noticias de tecnología.

FAQ – BootROM de PS5 filtrado

Son códigos de seguridad grabados en el hardware que verifican el arranque seguro de la consola.

No. Al estar integradas en el silicio, no se pueden modificar mediante software.

No de forma inmediata. Pero reduce mucho la dificultad para futuros exploits.

Sí, tanto modelos Digital como con lector, al compartir arquitectura base.

En concepto, sí. En ejecución, aún es pronto, pero el precedente preocupa.